Niezmienna rola królowych małżonek

16 lipca 2015, 14:04Księżne Kate i Diana odgrywają tę samą rolę, co ich odpowiedniczki sprzed wieków. Profesor Helen Watanabe-O'Kelly z Wydziału Języków Współczesnych i Średniowiecznych Uniwersytetu Oksfordzkiego zauważa, że role Kate Middleton i Diany Spencer są niezwykle podobne do ról małżonek monarchów z XVI-XVIII wieku

Pamięć podtrzymują prionopodobne białka

3 lipca 2015, 13:07U myszy, a prawdopodobnie i u innych ssaków, długotrwałe wspomnienia są podtrzymywane przez prionopodobne białka CPEB.

Źle zabezpieczone usługi VPN

2 lipca 2015, 10:02Rosnąca popularność usług VPN skłoniła badaczy z rzymskiego Uniwersytetu Sapienza oraz londyńskiego Uniwersytetu Królowej Marii do przyjrzenia się 16 komercyjnym usługom tego typu. Okazało się, że żadna z nich nie jest całkowicie bezpieczna, a najpoważniejszym problemem jest sposób w jaki korzystają one z IPv4 i IPv6

Agenci rządowi okradli Silk Road

31 marca 2015, 09:53Sprawa czarnorynkowej giełdy Silk Road, na której można było kupić zarówno narkotyki jak i wynająć płatnego mordercę, przybrała niespodziewany obrót. Na ławie oskarżonych zasiedli agenci DEA (Drug Enforcement Agency) i Secret Service.

Odnaleziono zaginioną fortecę Czyngis-chana

6 marca 2015, 07:37Japońscy i mongolscy archeolodzy odkryli w południowo-zachodniej Mongolii forpocztę, założoną w XIII w. dla Czyngis-chana. Odnaleziona po wiekach forteca Chinkai rzuca nieco światła zarówno na ówczesne szlaki handlowe, jak i strategie ekspansji Imperium Mongolskiego w kierunku zachodnim.

Botnet czynił Windows bezbronnym

27 lutego 2015, 08:54W ciągu ostatnich 5 lat botnet Ramnit zainfekował ponad 3 miliony komputerów z Windows i wyłączył na nich takie mechanizmy jak Windows Update, Windows FireWall, Windows Defender, User Account Control oraz skanery antywirusowe. Maszyny nie otrzymywały poprawek i były narażone na ataki.

Niebezpieczne aplikacje randkowe

12 lutego 2015, 09:56Eksperci z IBM Security informują, że ponad 60% najbardziej popularnych mobilnych aplikacji randkowych jest potencjalnie podatnych na ataki.

Powstanie oficjalna giełda bitcoinów?

27 stycznia 2015, 14:02Bracia Winklevoss, byli reprezentanci USA w wioślarstwie, którzy oskarżyli Marka Zuckerberga o kradzież pomysłu na Facebooka i w ramach ugody otrzymali od niego kilkadziesiąt milionów dolarów, chcą założyć legalną zarejestrowaną giełdę bitcoinów

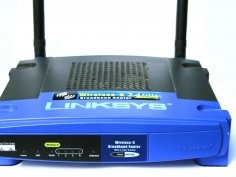

Miliony ruterów narażone na atak

22 grudnia 2014, 12:27Ponad 12 milionów ruterów firm Linksys, D-Link, Edimax, Huawei, TP-Link, ZTE i ZyxEL jest narażonych na atak hakerski. Winny jest błąd w oprogramowaniu RomPager.

Ubrania antyhakerskie

19 grudnia 2014, 10:53Producent systemów antywirusowych, firma Symantec, oraz producent ubrań, Betabrand, opracowały spodnie i bluzy, których kieszenie wyposażono we włókna blokujące sygnały radiowe. Ubrania takie mają zabezpieczyć ich właścicieli przed zeskanowaniem danych z kart płatniczych czy paszportów wyposażonych w technologię RFID.